朝鲜黑客血洗Bybit:15亿美金惊天大劫案,下一个受害者会是你吗?

Bybit交易所遇袭事件:朝鲜黑客的崛起

迪拜加密货币交易所Bybit的老板Ben Zhou回忆起2月21日那个看似平常的日子。睡前,他如常批准了公司账户间的资金转移,这是为全球超过6000万用户提供服务时的“典型操作”。然而,半小时后,一通电话打破了平静。“Ben,出事了,”他的首席财务官声音颤抖地说,“我们可能被黑客攻击了……所有的以太坊都不见了。”

独立调查员和美国联邦调查局(FBI)的调查很快指向了一个熟悉的幕后黑手:朝鲜。这个隐士王国的黑客已经成为加密货币行业最大的威胁之一,同时也是朝鲜政权的重要收入来源,帮助其抵御国际制裁,维持精英统治,并为其导弹和核武器计划提供资金。

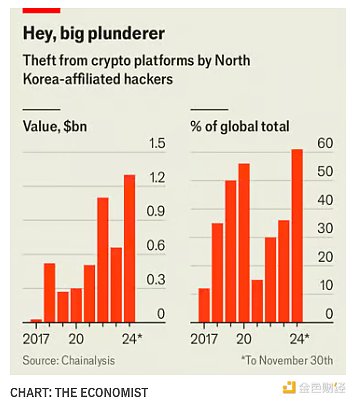

根据加密货币调查公司Chainalysis的数据,2023年朝鲜黑客共窃取了6.61亿美元;而到了2024年,他们的盗窃金额更是翻了一番,在47次盗窃中总共窃取了高达13.4亿美元,相当于全球被盗加密货币总额的60%以上。

Bybit被盗案也警示着我们,黑客的技术和野心正在不断提升:在此次攻击中,朝鲜从该交易所窃取了相当于15亿美元的资金,堪称加密货币历史上最大规模的盗窃案。

朝鲜网络部队的早期发展与转型

朝鲜的网络攻击并非一蹴而就,而是几十年如一日努力的成果。该国最早的计算机科学学校可以追溯到1980年代。海湾战争则让朝鲜政权意识到网络技术在现代战争中的重要性。2016年叛逃的朝鲜高级外交官泰永浩曾透露,有天赋的数学学生会被选拔进入特殊学校,并免除每年必须参加的农村义务劳动。最初,朝鲜的网络部队被定位为间谍和破坏工具,但在2010年代中期开始将重心转向网络犯罪。据说,金正恩曾将网络战誉为“万能剑”。

加密货币攻击与复杂的洗钱流程

窃取加密货币主要分为两个阶段。第一阶段是入侵目标系统——这相当于找到通往银行金库的秘密通道。钓鱼邮件常常被用来植入恶意代码。朝鲜特工会伪装成招聘人员,诱骗软件开发人员在虚假的求职面试中打开带有病毒的文件。另一种方法则是使用虚假身份在外国公司获得远程IT工作,这很可能成为他们访问账户的第一步。Chainalysis的Andrew Fierman指出:“他们非常擅长通过社会工程学寻找漏洞。”在Bybit案例中,黑客正是入侵了为数字钱包软件提供商工作的开发人员的电脑。

一旦加密货币被盗,就必须进行洗钱。黑钱会被分散到多个数字钱包中,与干净的资金混合,并在不同的加密货币之间转移,这个过程在业内被称为“混币”和“跳链”。区块链分析公司Elliptic的Tom Robinson评价道:“他们是我们遇到过的最老练的加密货币洗钱者。”最后,被盗资金需要通过某种方式提取出来。

越来越多的地下服务机构可以帮助实现这一目标,其中许多都与有组织犯罪有关。虽然执法部门的拦截和阻碍减少了总体收入,但前联邦调查局分析师、现就职于区块链情报公司TRM Labs的尼克·卡尔森表示,朝鲜“绝对可以获得其窃取资金的80%,甚至90%”。

朝鲜为何擅长加密货币盗窃?

朝鲜在加密货币盗窃领域拥有独特的优势。首先是人才。这听起来似乎有些不可思议:朝鲜极度贫困,普通民众甚至无法使用互联网或电脑。但首尔高丽大学的金承柱表示:“朝鲜可以选拔最优秀的人才,并告诉他们该做什么,他们不必担心这些人会跳槽去三星。” 2019年,在一场国际大学生编程大赛中,来自朝鲜大学的队伍力压剑桥、哈佛、牛津和斯坦福等名校,获得了第八名的好成绩。

这些人才也得到了充分的利用。朝鲜黑客几乎是不眠不休地工作,他们发动的攻击也异常大胆。佐治亚理工学院的珍妮·琼指出,大多数国家行为者都会尽量避免引起外交反弹,并且会像《十一罗汉》中的角色一样行动:戴着白手套,悄无声息地进入,偷走皇冠上的宝石,然后悄无声息地离开。而朝鲜则不同,“他们并不重视保密,也不怕大张旗鼓。”

被盗加密货币的用途:支撑政权与发展军备

对于朝鲜政权来说,被盗的加密货币已经成为一条至关重要的生命线,尤其是在国际制裁和新冠疫情的双重打击下,他们本就捉襟见肘的贸易更是雪上加霜。与传统的硬通货来源(例如海外劳工或非法毒品)相比,加密货币盗窃是一种更高效的敛财方式。联合国专家小组(UNPE)在2023年的一份报告中指出,网络盗窃占朝鲜外汇收入的一半。去年,朝鲜通过数字盗窃获得的收入是其对华出口额的三倍多。正如卡尔森所说:“过去需要数百万劳动力才能获得的收入,现在只需几十个人就能复制。”

这些资金被用来支撑朝鲜政权。硬通货被用于购买奢侈品,以此来控制精英阶层,同时也为武器制造提供资金。据信,朝鲜盗取的绝大部分加密货币都流入了其导弹和核武器计划。

未来趋势:朝鲜黑客攻击会愈演愈烈吗?

加密货币调查人员在区块链上追踪被盗资金的能力正在不断提升。主流加密货币交易所和稳定币发行商也经常与执法部门合作,冻结被盗资金。2023年,美国、日本和韩国宣布了一项旨在打击朝鲜网络犯罪的联合行动。美国已经对朝鲜使用的多家“混币”服务提供商实施了制裁。

然而,当局仍然慢了一步。在美国制裁了朝鲜青睐的混币器之后,黑客迅速转向提供类似服务的其他公司。要解决这个问题,需要政府和私营部门进行多边合作,但这种合作关系一直在破裂。去年,俄罗斯利用其在联合国的否决权,废除了联合国网络安全能力委员会。美国前总统唐纳德·特朗普削减美国发展援助的举措,也打击了旨在帮助脆弱国家建设网络安全能力的计划。

与此同时,朝鲜正在向网络犯罪投入越来越多的资源。韩国情报部门估计,朝鲜网络犯罪队伍从2022年的6800人增加到了去年的8400人。印度智库观察家研究基金会的Abhishek Sharma指出,随着加密货币行业在监管较弱的国家扩张,朝鲜拥有越来越“丰富的目标环境”。Sharma还提到,去年,朝鲜就袭击了位于印度和印度尼西亚的交易所。

众所周知,朝鲜已经在行动中使用人工智能(AI)。AI工具可以帮助制作更具说服力的网络钓鱼邮件,并可以轻松地以多种语言大规模制作。它们还可以让远程IT工作者更容易渗透到公司。像Bybit老板Ben Zhou遭遇的糟糕日子,恐怕会变得越来越常见。

1.本站遵循行业规范,任何转载的稿件都会明确标注作者和来源;2.本站的原创文章,请转载时务必注明文章作者和来源,不尊重原创的行为我们将追究责任;3.作者投稿可能会经我们编辑修改或补充。